前言

Burp Suite 是 PortSwigger 开发的专业 Web 安全测试工具,用于渗透测试、漏洞挖掘和 Web 应用安全评估。

核心特点

代理拦截(Proxy):抓包改包,分析请求/响应。

漏洞扫描(Scanner,专业版):自动检测 SQL 注入、XSS 等漏洞。

暴力破解(Intruder):参数枚举、模糊测试。

手动测试(Repeater):重放请求,精准调试。

插件扩展(BApp Store):增强功能,如自动化漏洞利用。

版本对比

社区版:免费,基础功能(Proxy/Repeater/Intruder)。

专业版:付费,支持自动化扫描、高级漏洞检测。

用途:安全测试、API 审计、漏洞验证。

官网地址:Burp Suite – Application Security Testing Software – PortSwigger

下载地址:Burp Suite Release Notes

一、Burp Suite 的下载

下载地址:Burp Suite Release Notes

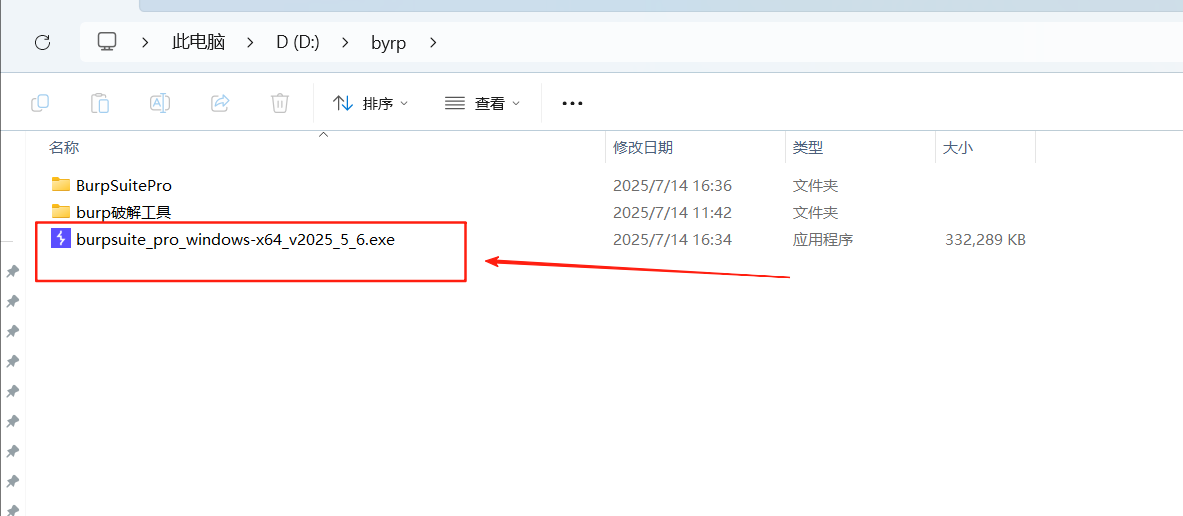

下载完成后,你会得到一个

下载完成后,你会得到一个 .exe 安装包。

二、Burp Suite 的安装

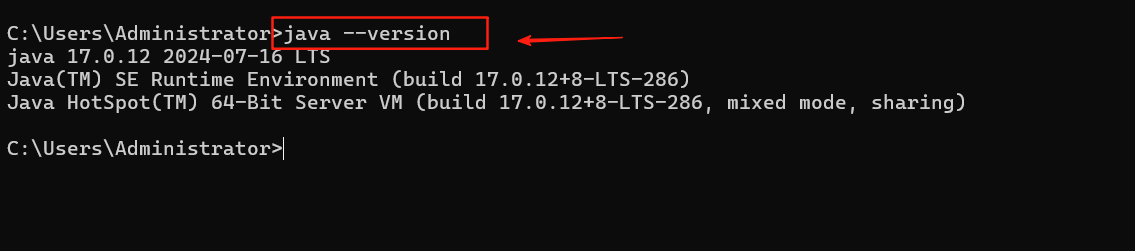

1.安装 Java 环境

| 要求 | 说明 |

|---|---|

| 最低版本 | Java 17(Burp 2025+ 强制要求) |

| 推荐发行版 | Eclipse Temurin (OpenJDK) 或 Oracle JDK |

| 架构匹配 | 必须与 Burp Suite 安装包一致(x64 Burp → x64 Java) |

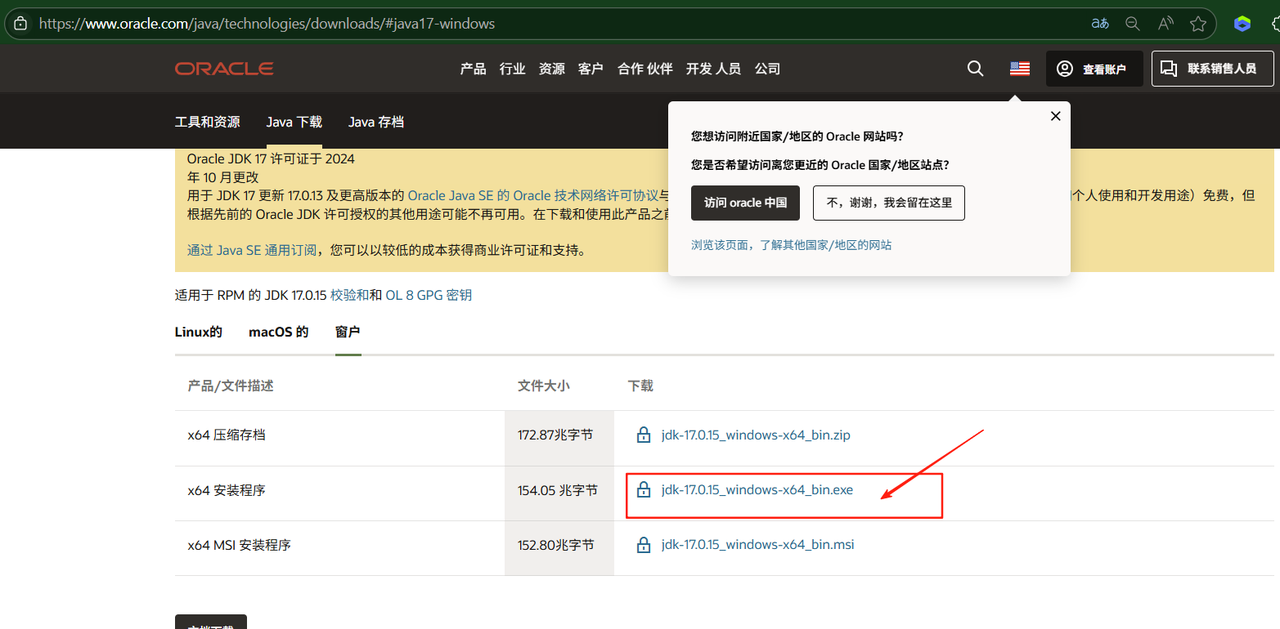

Oracle JDK 17官网下载地址:Java 下载 |神谕

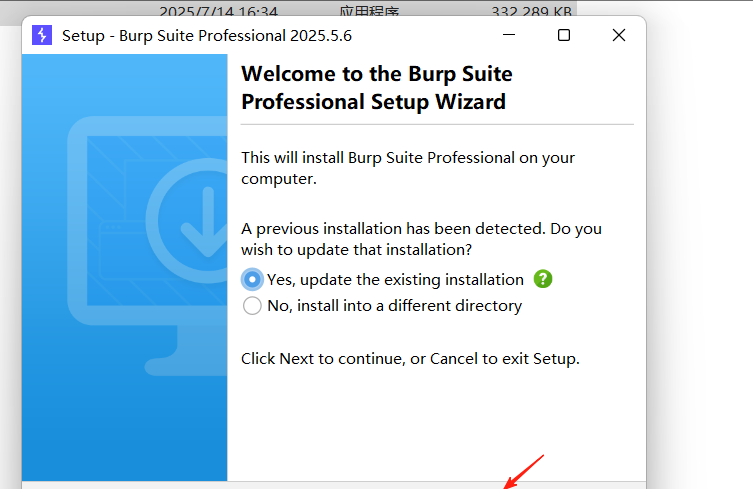

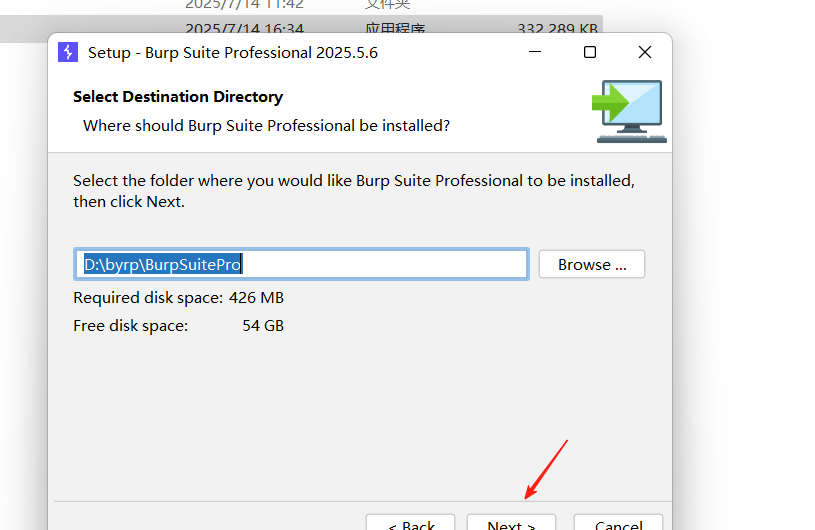

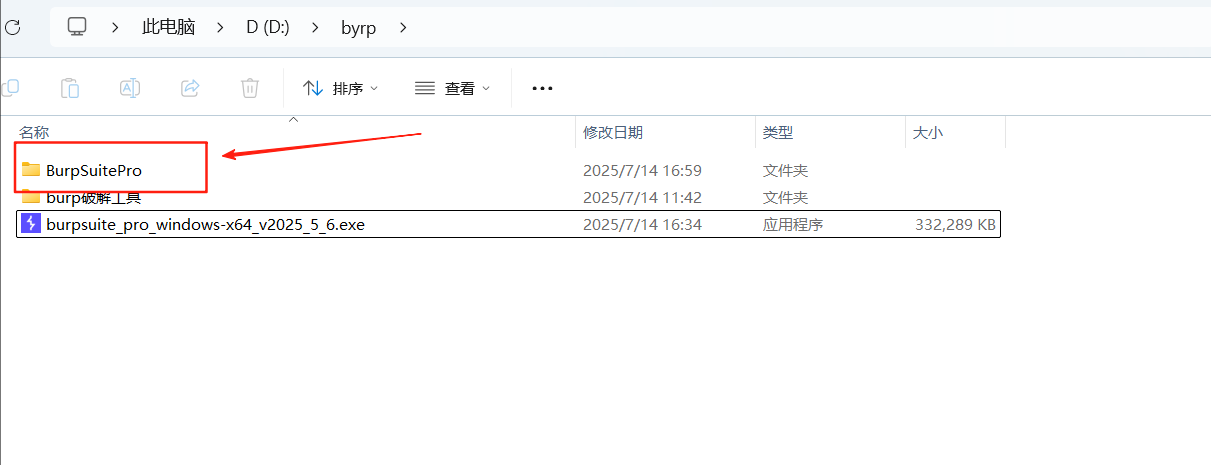

2.安装 Burp Suite

双击安装包,进入安装界面,一直点击Next。(我已经安装过了不再重复演示)

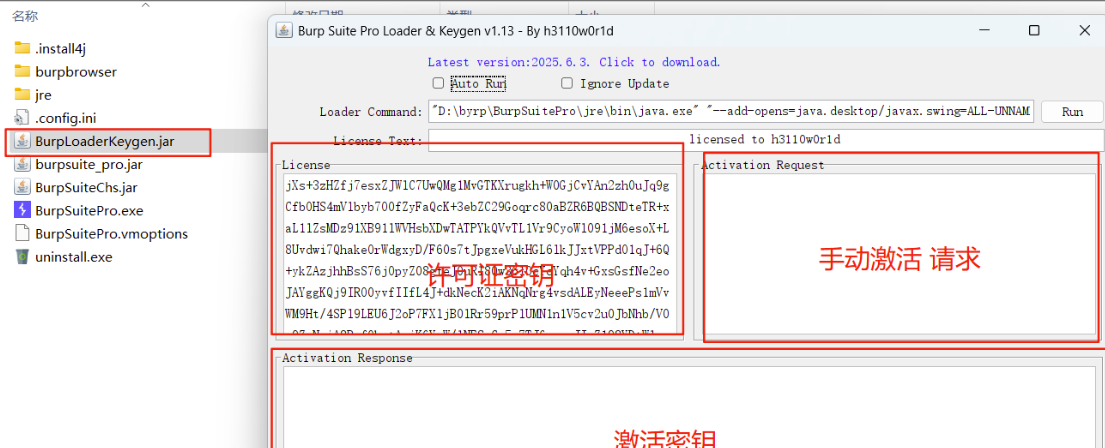

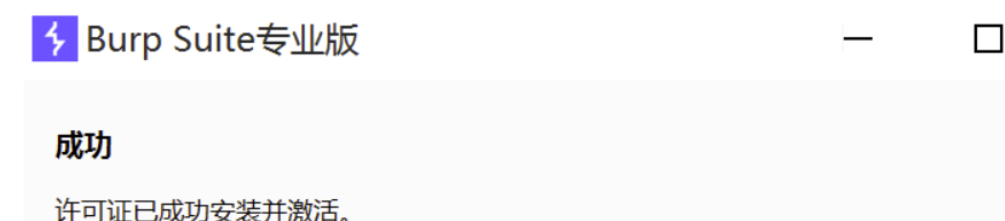

3.使用破解工具激活。

三、Burp Suite 使用。

1.启动 Burp Suite,直接点击下一个。

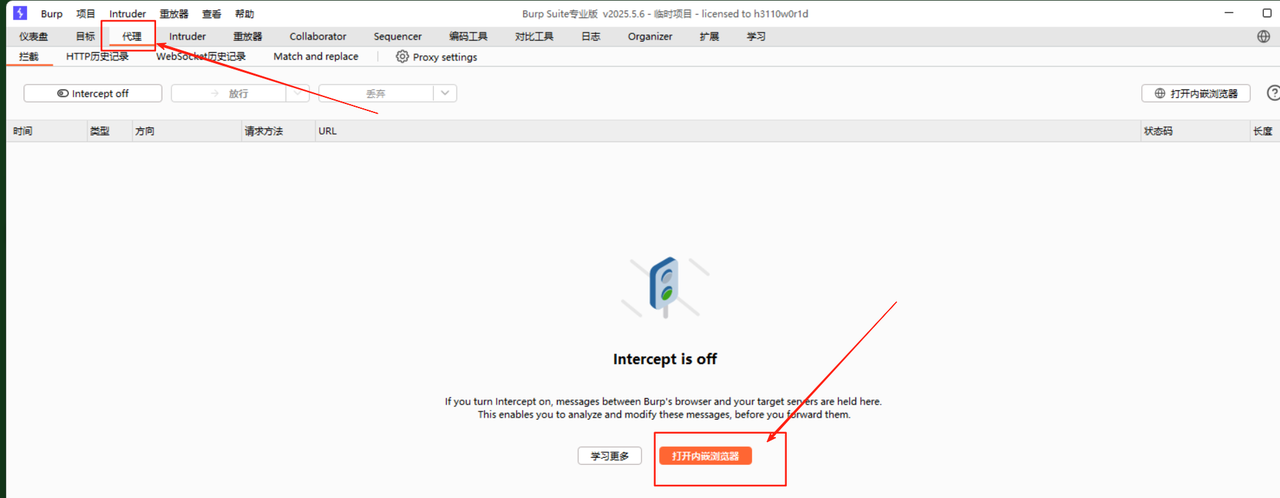

2.使用内置浏览器

打开 Burp Suite,点击 代理 ,点击 打开内嵌浏览器,就会弹出一个 Burp Suite 内置的 Chrome 浏览器。

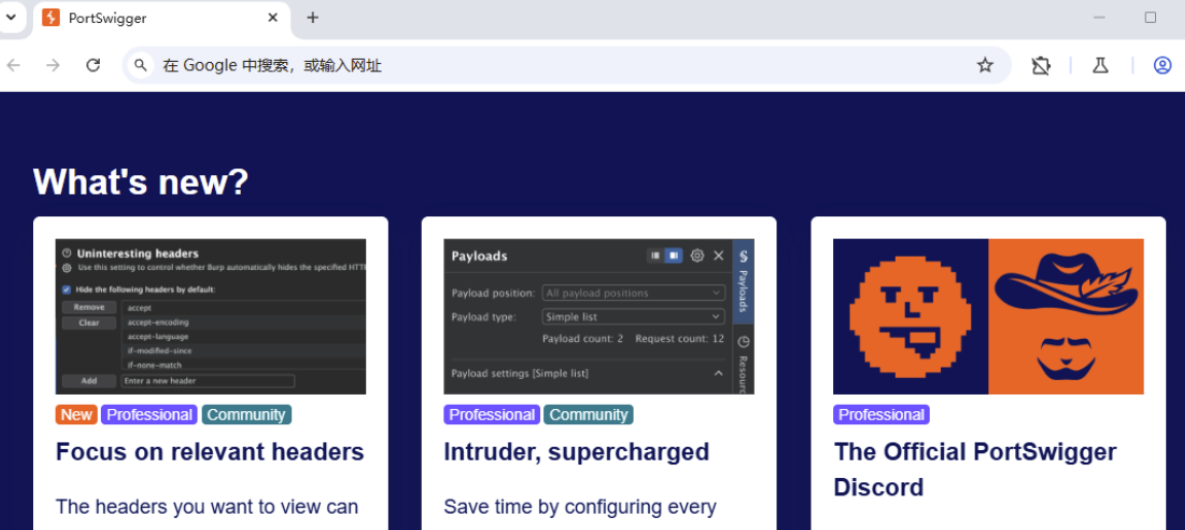

Burp Suite 内置浏览器默认内容如下:

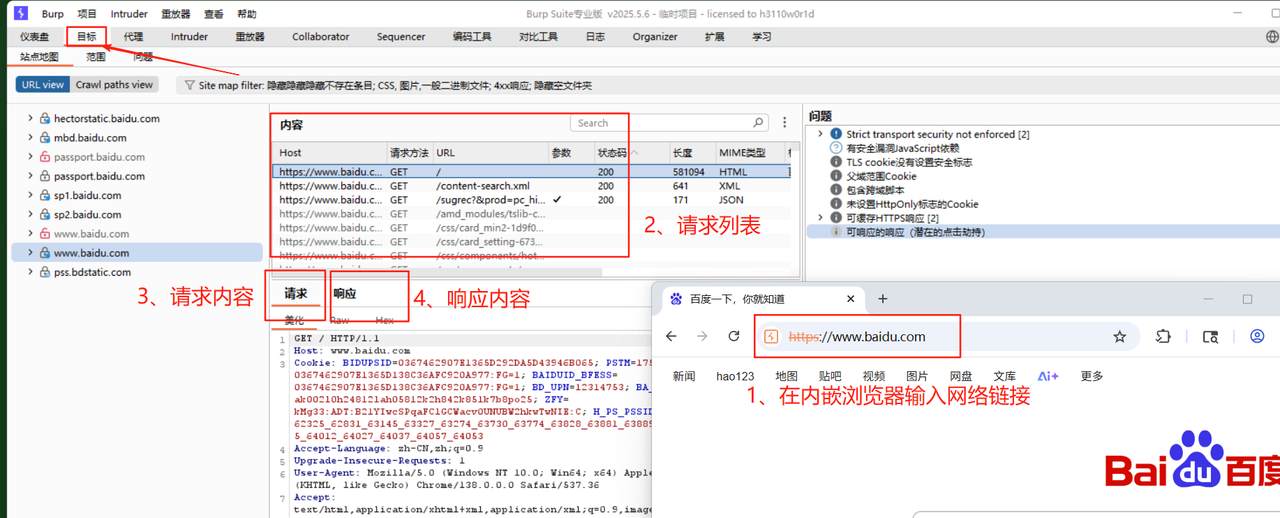

3.在 Burp Suite 内置的浏览器中访问的页面,请求内容都会被 Burp Suite 抓取到。

显示在 目标 标签页中。

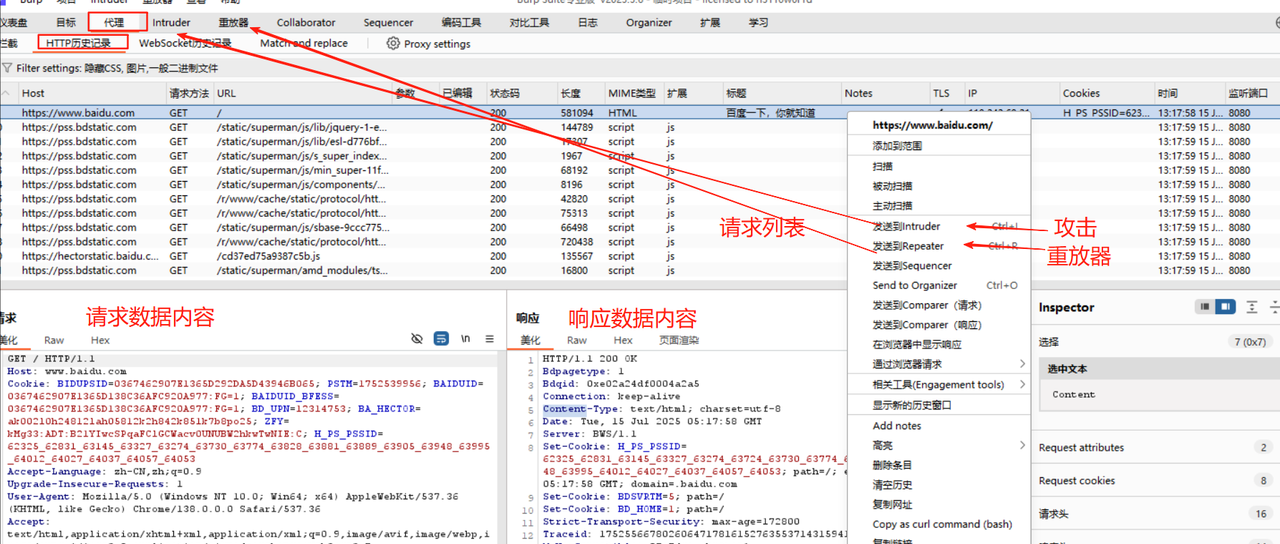

4.在代理页签里面,查看所有捕获的请求,右键请求列表里面的数据选择进行不同的设置。

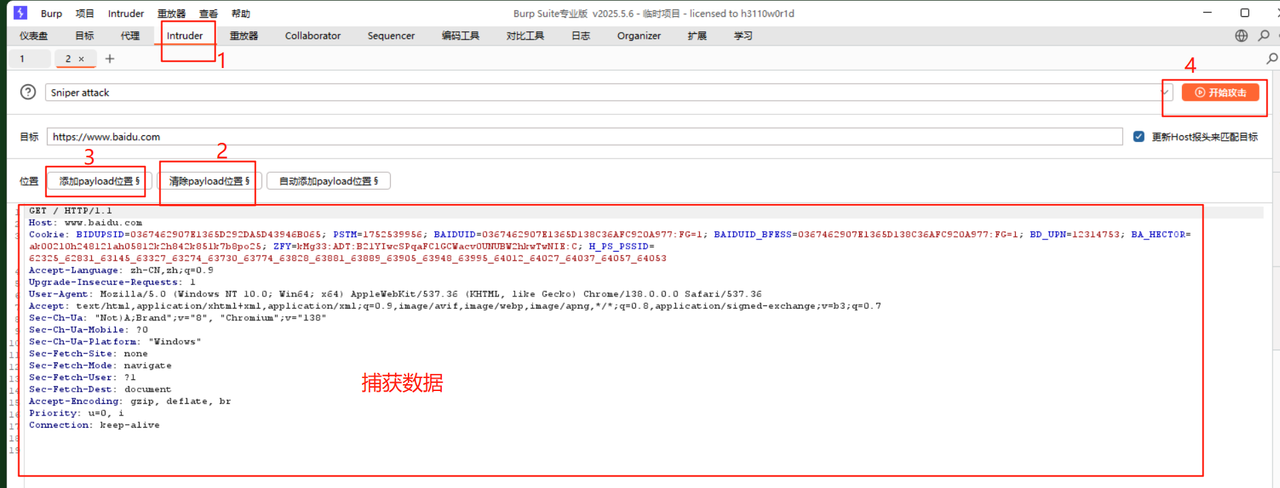

5.在Intruder页签,可以进行暴力破解(密码攻击),具体步骤可能违反法律不再演示。

注意:未经授权抓包可能违反法律(如《网络安全法》)。

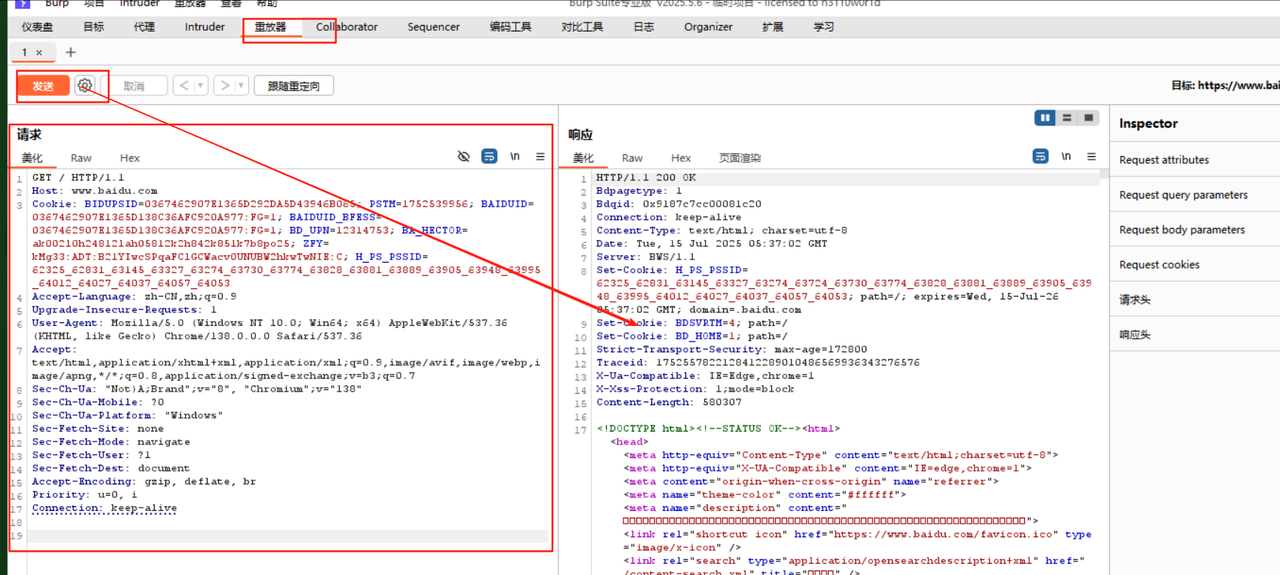

6. 重放器 页签中,可以修改请求内容,并点击 发送,查看服务器的响应。

四、Burp Suite可以检测的漏洞类型

1. OWASP Top 10 核心漏洞

| 漏洞类型 | Burp 检测方式 | 示例场景 |

|---|---|---|

| 1. 注入漏洞(Injection) | – Scanner 自动检测 SQL、OS、LDAP 注入 – Repeater 手动构造恶意输入测试 |

' OR 1=1-- 导致数据库泄露; cat /etc/passwd 触发 OS 命令执行 |

| 2. 失效的身份认证(Broken Authentication) | – Intruder 爆破弱密码、默认凭证 – Sequencer 分析 Session ID 随机性 |

爆破 /admin/login 进入后台Session 固定攻击(Session Fixation) |

| 3. 敏感数据泄露(Sensitive Data Exposure) | – Proxy 拦截未加密的请求/响应 – Scanner 检测硬编码密钥、明文传输密码 |

HTTP 明文传输信用卡号 API 响应返回完整数据库错误信息(如 MySQL root password) |

| 4. XML 外部实体(XXE) | – Repeater 提交恶意 XML – Scanner 自动探测 XXE 回显或 OOB 通道 |

<!ENTITY xxe SYSTEM "file:///etc/passwd"> 读取服务器文件 |

| 5. 失效的访问控制(Broken Access Control) | – Proxy 修改 URL/参数越权访问 – Authz 插件测试垂直/水平越权 |

普通用户访问 /admin/deleteUser?id=1修改 userId 查看他人数据(IDOR) |

| 6. 安全配置错误(Security Misconfigurations) | – Scanner 检测默认配置、暴露的调试接口 – Proxy 分析 HTTP 头安全策略缺失 |

未禁用目录遍历(/static/../config.yaml)HTTP 头缺失 X-Frame-Options |

| 7. 跨站脚本(XSS) | – Scanner 自动探测反射型/存储型 XSS – DOM Invader 检测 DOM XSS(Pro 版) |

<script>alert(1)</script> 注入到评论框location.hash 可控导致 DOM XSS |

| 8. 不安全的反序列化(Insecure Deserialization) | – Repeater 构造恶意序列化数据 – Scanner 检测 Java/PHP 反序列化链 |

Java ysoserial 生成 Gadget 触发 RCEPHP unserialize() 导致代码执行 |

| 9. 使用已知漏洞的组件(Vulnerable Components) | – Scanner 匹配 CVE 数据库 – Proxy 分析 X-Powered-By 版本信息 |

旧版 jQuery 导致 DOM XSS Struts2 S2-045 RCE(CVE-2017-5638) |

| 10. 日志与监控不足(Logging & Monitoring Failures) | – Proxy 检查错误信息泄露 – Extender 自定义插件记录敏感操作 |

500 错误返回堆栈轨迹暴露系统路径 无登录失败日志记录 |

2. API 与业务逻辑漏洞

| 漏洞类型 | Burp 检测方式 |

|---|---|

| API 未授权访问 | – Proxy 删除 Authorization 头测试权限– Scanner 检测未鉴权的 API 端点 |

| 批量操作(Mass Assignment) | – Repeater 修改 JSON 参数(如 {"role":"admin"})– Scanner 检测过度数据暴露 |

| 业务逻辑绕过 | – Intruder 枚举优惠券/订单 ID – Proxy 修改价格参数(如 "price": 0.01) |

| GraphQL 注入 | – Proxy 构造恶意 GraphQL 查询 – Scanner 检测 Introspection 信息泄露 |

3. 高级攻击与自动化测试

| 功能/插件 | 可发现的漏洞 |

|---|---|

| Burp Scanner(主动扫描) | 自动化检测 100+ 漏洞类型(含 OWASP Top 10) |

| Intruder(爆破) | 密码爆破、OTP 绕过、参数枚举(如 /?id=§1§) |

| Collaborator(OOB) | 检测盲注、SSRF、DNS 外带数据(如 http://burpcollaborator.net/?x=漏洞触发) |

| BApp Store 插件 | – AuthMatrix:越权测试 – SAMLRaider:SAML 协议攻击 – Turbo Intruder:高性能爆破 |

4. 典型测试流程

代理抓包(Proxy):拦截所有 HTTP/S 流量,观察正常请求/响应。

主动扫描(Scanner):对目标 URL 自动扫描常见漏洞。

手动验证(Repeater/Intruder):

修改参数测试边界条件(如 user_id=100 → user_id=101)。

构造恶意负载(如 SQLi、XSS)。

漏洞利用(Exploit):

使用 SQLMap 联动(通过 --proxy=http://127.0.0.1:8080)。

生成 CSRF PoC(通过 Generate CSRF PoC 功能)。

5. 注意事项

合法授权:未经授权扫描属于违法行为(参考《网络安全法》)。

误报/漏报:Burp Scanner 需人工验证结果(如逻辑漏洞无法完全自动化)。

HTTPS 解密:需安装 Burp CA 证书以拦截加密流量。

总结

Burp Suite 几乎覆盖所有 Web 漏洞检测场景,尤其擅长:

自动化扫描(SQLi、XSS、配置错误)

手动深入测试(业务逻辑、API 越权)

高级攻击模拟(OOB、反序列化)

暂无评论内容