部署完这些设备后,出现安全事件时不再只是“谁干的?”而是能拉出完整链路:哪个账号、哪个终端、哪条流量、哪条SQL,有录像、有日志、有拦截记录。查起来顺手了不少。

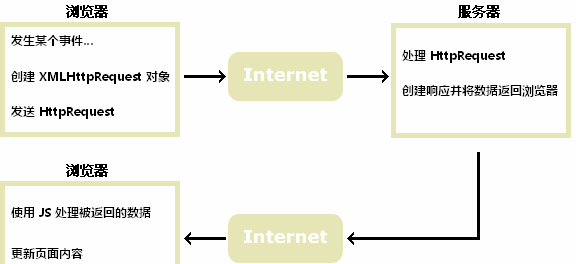

先说发生问题时的那一套。网络流量被镜像到检测设备上,东西向的异常连接、ARP欺骗、内网蠕虫传播一眼能看出来。与此同时,日志聚焦到了分析平台,来自交换机、防火墙、服务器、应用的海量日志被关联分析,一旦出现可疑链路就告警,并把相关事件串起来。用户上网行为、邮件和文件传输的记录也在同步,给事后溯源提供了直接证据。这三样合起来,日常监测和事后调查都方便许多——跟以前只能靠人工猜不同。

再往前看,数据保护层做了两项事儿。网络侧和终端侧的敏感数据保护都上线了:内容深度识别把要害信息识别出来,发现通过网络、邮件、USB等渠道的泄露就能预警或阻断。对数据库还单独部署了审计与防护:对访问、查询、修改善行实时记录,遇到SQL注入或批量拖库这样高危操作能触发拦断。换句话说,口径比较宽的是DLP,针对库的则是数据库审计,两者互补。

权限与准入控制也不是随意做做。运维访问统一走一个聚焦平台,远程操作有账号管理、身份认证、权限分配和录像审计,运维动作透明化、可回溯。接入管理那端做终端检查:补丁、杀毒状态、合规设置这些要过关才能上网,不合格的设备会被隔离或限制,避免陌生终端轻易进来。

底层网络结构上做了一些布置。把内网划成多个小片区,办公网、研发网、服务器区各自独立,既可以用VLAN也可以物理隔离,目的就是限制威胁横向扩散。区域之间又部署了内部防火墙,按细化的访问策略做控制,同时对东西向流量做入侵防御和应用层检测。交换机方面,替代了老旧的集线器,确保数据只在通信双方端口间传输,减少基于监听的攻击面。

这些设备不是孤立的。日志收集与关联分析是中枢,检测设备把流量镜像过来,用户行为记录、数据库审计、DLP的告警都会被汇总,安全团队可以从全局视角判断一件事是不是危急。外围的边界防火墙和WAF还在,但内部这些设备更多是针对“内部威胁”和事后审计追踪,形成纵深防御。

部署顺序上有讲究。先把最紧急的痛点顶上去,列如运维权限、敏感数据外泄这类一旦出问题破坏大的先管好;然后铺监测和日志收集,保证能看见、能告警;接着补充细颗粒度的防护像数据库审计和DLP;最后做网络分区和内部策略细化。技术不够的地方靠制度补,设备再好没规矩也顶不住,所以把访问流程、应急预案和责任划分一起落地,这一步很关键。

实际运维中有几个细节倒是值得注意:运维平台的会话录像要定期归档并做权限控制,避免录像本身被滥用;终端合规策略要思考到开发测试的特殊需求,别把研发环境全断了;DLP规则需要逐步调优,误报太多会让人习惯性忽略告警。还有就是内部防火墙的策略要做到最小权限,不要把所有端口都默认开放,分区之间的访问只开必要的通道。

整套体系下来,内网不再是一个黑匣子。运维每次去操作都会留痕,异常流量能被追踪,数据出口的敏感行为能被发现并阻断。安全设备和管理制度同时上墙,才是比较实际的做法。运维和安全团队目前可以在同一个平台上拉出事件链路,判断处置也快了许多。

暂无评论内容