随着无线通信技术的广泛普及,Wi-Fi、蓝牙和软件定义无线电(SDR)已经深度融入我们的日常生活与工作环境。这些技术带来了极大的便利,但也引入了新的安全挑战。本文将重点介绍Wi-Fi的工作机制、攻击准备、信息收集方法,并辅以实战工具的使用方法,为网络安全从业者和无线研究者提供一份实用指南。

一、无线通信技术概览:便利与风险并存

无线通信技术的核心优势在于“灵活与便捷”。无论是通过Wi-Fi接入互联网,还是使用蓝牙连接设备,亦或是利用SDR探索无线信号世界,人们都能摆脱线缆束缚,实现高效通信。但与此同时,攻击者也可以借助无线信号的“无边界性”对目标系统发起远程攻击。

三大无线通信技术简述:

Wi-Fi(802.11x标准):以高带宽和广泛应用逐步取代传统有线网络;

蓝牙(Bluetooth):适用于短距离低功耗设备间的数据传输;

SDR(Software Defined Radio):通过软件灵活控制无线频率与协议,降低通信系统开发成本。

在本篇文章中,我们将聚焦Wi-Fi系统的安全分析与攻击准备,蓝牙和SDR将在后续文章中详细展开。

二、Wi-Fi系统安全架构与攻击面分析

1. Wi-Fi与WLAN概念解析

在技术上,“Wi-Fi”是基于IEEE 802.11标准的无线局域网(WLAN)技术的商业名称。“WLAN”这个术语较少使用,在全球范围内,“Wi-Fi”更为通用。

Wi-Fi技术已经发展超过20年,期间不断演进以支持更高的数据传输速率与更强的数据加密机制(如WPA2、WPA3)。然而,安全性并非自动保障,错误配置仍可能导致严重的安全漏洞。

2. 常见Wi-Fi攻击方式

嗅探(Sniffing):监听无线信道中的数据包;

中间人攻击(MITM):伪装为合法接入点劫持通信;

字典攻击(Dictionary Attack):破解WPA/WPA2 PSK;

Deauthentication攻击:强制客户端断开连接,诱导重新连接;

伪造接入点(Evil Twin):设置钓鱼热点诱导受害者连接。

这些攻击的前提是攻击者能够进入无线信号覆盖范围,并具备相应的硬件与软件工具。

三、Wi-Fi攻击准备与基础设施搭建

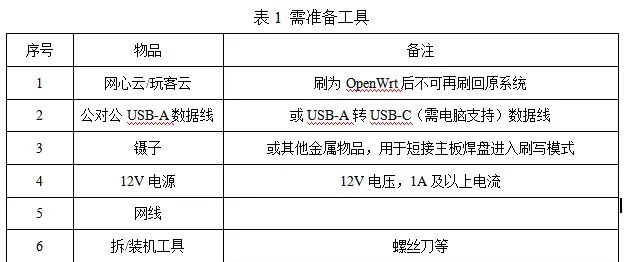

1. 硬件选择:兼容性与功能性

成功执行Wi-Fi攻击的首要条件是具备支持 监听模式(Monitor Mode) 和 数据包注入(Packet Injection) 的无线网卡。推荐使用:

ALFA AWUS036H(经典型号);

ALFA AWUS036ACH v2(USB 3.0,需安装驱动);

监听模式类似于以太网卡的混杂模式,允许接收所有无线信道上的数据包,包括校验失败或非本机的数据包。

2. 天线配置:信号强度与方向性

无线信号的传播不受建筑边界限制,因此攻击者可在室外监听室内网络。天线质量直接影响信号接收效果:

| 天线类型 | 增益(dBi) | 特点 |

|---|---|---|

| 全向天线 | 3~9 dBi | 覆盖广,信号分布均匀 |

| Yagi天线 | ~16 dBi | 方向性强,适中波束角 |

| 抛物面天线 | ~24 dBi | 极强方向性,仅7°波束角 |

高增益天线适合远距离定向监听,但需精确对准目标。

四、实战工具:Kali Linux与Aircrack-ng套件

1. 设置监听模式

在Kali Linux中使用airmon-ng切换无线网卡至监听模式:

airmon-ng start wlan0

若系统提示存在干扰进程(如NetworkManager、wpa_supplicant),可使用以下命令终止:

airmon-ng check kill

完成后,网卡将进入监听模式,通常会生成一个新的接口(如wlan0mon或wlan0)。

2. 扫描周围Wi-Fi网络

使用airodump-ng扫描周围无线网络并显示相关信息:

airodump-ng wlan0

输出信息包括:

BSSID:接入点的MAC地址;

CH:信道;

ENC:加密方式(如WPA2);

ESSID:网络名称;

STATION:连接到接入点的客户端设备;

Probe:客户端正在主动搜索的网络名。

示例输出显示多个接入点及其连接设备,其中一个客户端正在搜索名为“WebCam”的网络,提示该网络可能曾被连接。

3. 锁定目标网络

为深入分析特定网络流量,可将监听锁定至指定信道与接入点:

airodump-ng wlan0 -c 8 --bssid A3:81:A6:BE:4C:12

这将聚焦于信道8上的目标接入点“MySecretWiFi”,并捕获其与客户端之间的所有通信数据。

五、实战应用与安全建议

实战应用场景:

企业红队演练:评估公司Wi-Fi配置是否存在弱加密、默认密码或SSID广播问题;

无线渗透测试:结合deauth攻击与字典破解,验证WPA2-PSK是否足够强;

物联网设备安全测试:识别IoT设备是否使用开放或弱加密的Wi-Fi网络。

安全建议:

禁用WPS功能;

使用WPA3加密协议;

隐藏SSID并启用MAC地址过滤;

定期更换Wi-Fi密码,使用强密码策略;

部署无线入侵检测系统(WIDS)监控异常连接行为。

六、结语:无线世界的攻防艺术

无线通信打破了空间的限制,也带来了新的安全边界。Wi-Fi作为最常见的无线接入方式,其本身的开放性既是优势,也是风险所在。通过掌握监听模式、信道分析、数据包捕获等技术,安全研究人员不仅能发现隐藏在空气中的威胁,还能为企业构建更稳固的无线防线。

暂无评论内容